V dnešnej dobe je každá ľudská činnosť úzko spojená s počítačovými systémami. Toto výpočtová technológia je implementovaná v každej aplikácii v oblasti zdravotníctva, školstva, bankovníctva, softvéru a marketingu. Možno by vás však zaujímalo, ako organizácie zabezpečujú svoje informácie a ako sú vaše bankové transakcie chránené v tajnosti. Odpoveďou na všetky tieto otázky je „kryptografia“. Takmer 90% internetových webov implementuje oba typy kryptografických služieb na spracovanie svojich citlivých údajov. Kryptografia tiež zaisťuje informácie o službe Gmail v šifrovanom formáte, pretože tieto údaje sa šíria po všetkých dátových centrách Google. Kryptografia teda predstavuje základnú vlastnosť na zabezpečenie zdieľaných informácií.

Čo je to kryptografia?

Kryptografia je metóda prenosu zabezpečených údajov a komunikácie pomocou niekoľkých kódov, takže iba určená osoba vie o skutočných informáciách, ktoré sa prenášajú. Táto forma procesu zachytáva neoprávnený prístup k údajom. Samotný názov teda jasne naznačuje, že „krypta“ znamená „skrytý“ až „písanie“. Kódovanie informácií v kryptografii sleduje matematické hypotézy a niekoľko výpočtov opísaných ako algoritmy. Kódované údaje sa prenášajú tak, že je ťažké nájsť pôvodné údaje. Tieto súbory pravidiel sa využívajú v postupoch digitálneho podpisovania, autentifikácie na zabezpečenie údajov, vývoja kryptografických kľúčov a na zabezpečenie všetkých vašich finančných transakcií. Kryptografiu väčšinou sledujú organizácie, ktoré idú s cieľmi:

Súkromie - Prenášané údaje by nemali byť externými stranami známe, s výnimkou určeného jednotlivca.

Spoľahlivosť - údaje nie je možné upraviť pri ukladaní alebo prenose medzi odosielateľom a určeným príjemcom bez akejkoľvek úpravy.

Neodmietnutie - Po prenose údajov nemá odosielateľ šancu v ďalších fázach ich odmietnuť.

Overenie - Odosielateľ aj príjemca musia obísť svoju vlastnú totožnosť o odoslaných a prijatých údajoch.

kryptografia základný tok

Typy kryptografie

V kryptografia , šifrovanie informácií je klasifikované ako tri typy, o ktorých sa hovorí nižšie:

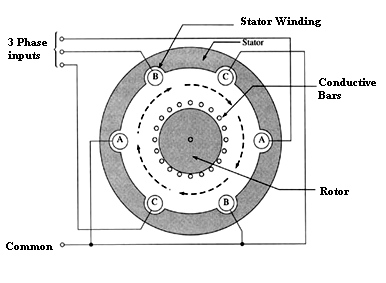

Symetrická kryptografia kľúča - Toto sa tiež nazýva kryptografia súkromného alebo tajného kľúča. Prijímač informácií aj odosielateľ tu využívajú na šifrovanie a dešifrovanie správy jediný kľúč. Častým typom kryptografie používaným v tejto metóde je AES (Advanced Encryption System). Prístupy implementované prostredníctvom tohto typu sú tiež úplne racionálne a rýchlejšie. Existuje len málo typov kryptografie symetrických kľúčov

- Blokovať

- Bloková šifra

- DES (systém šifrovania údajov)

- RC2

- NÁPAD

- Blowfish

- Streamová šifra

symetrické šifrovanie

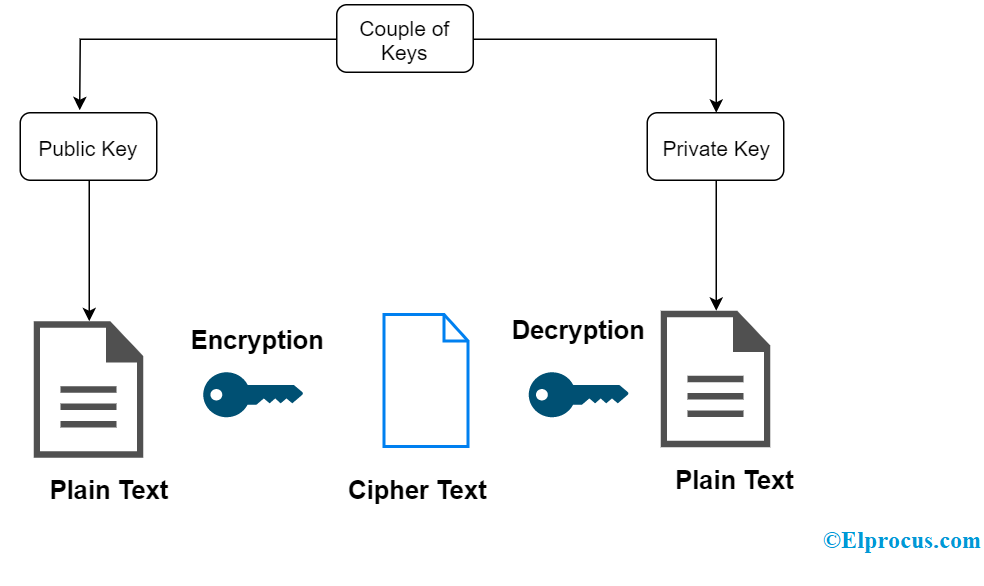

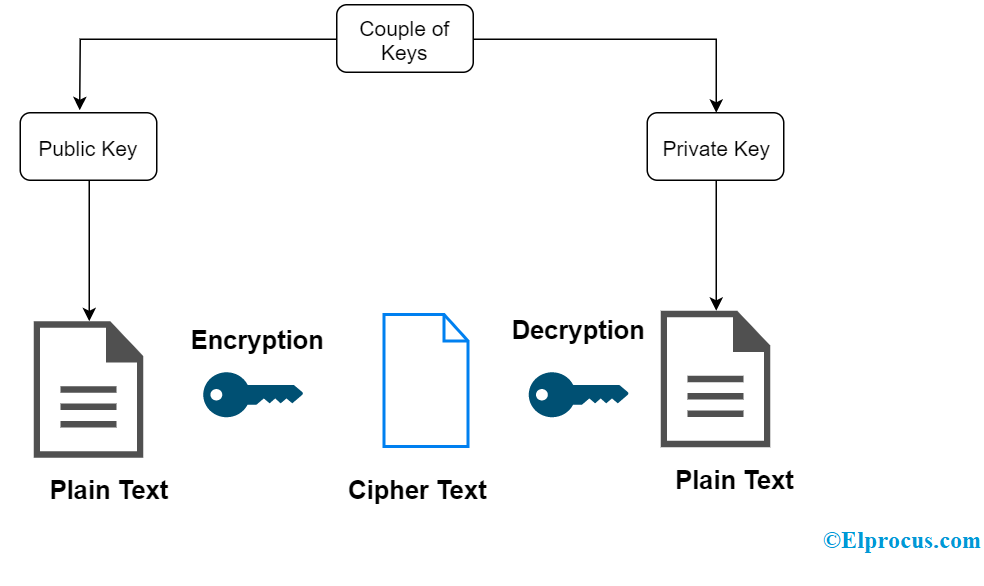

Asymetrická kryptografia kľúča

Toto sa tiež nazýva kryptografia s verejným kľúčom. Pri prenose informácií sa riadi rozmanitou a chránenou metódou. Pomocou pár kľúčov odosielateľ aj príjemca prechádzajú procesmi šifrovania a dešifrovania. Súkromný kľúč je uložený u každej osoby a verejný kľúč je zdieľaný v celej sieti, aby bolo možné správu prenášať prostredníctvom verejných kľúčov. Častým typom kryptografie používaným v tejto metóde je RSA. Metóda verejného kľúča je bezpečnejšia ako metóda súkromného kľúča. Niekoľko druhov kryptografie asymetrických kľúčov je:

- RSA

- DSA

- PKC

- Techniky eliptickej krivky

asymetrické šifrovanie

Funkcia hash

Ako vstupný algoritmus sa berie ľubovoľná dĺžka správy a dodáva sa pevná dĺžka výstupu. Nasleduje algoritmus, za ktorým nasleduje hashovacia funkcia. Tiež sa nazýva matematická rovnica tým, že sa ako vstup berú číselné hodnoty a vytvára sa hašovacia správa. Táto metóda nebude potrebovať žiadny druh kľúča, pretože funguje v jednosmernom scenári. Existuje niekoľko kôl operácií hašovania a každé kolo považuje vstup za pole posledného bloku a generuje aktivitu posledného kola za výstup. Niekoľko funkcií hash je:

- Správa súhrn 5 (MD5)

- RIPEMD

- Vírivka

- SHA (bezpečný hash algoritmus)

hašovacia funkcia

Kryptografické nástroje

Kryptografia nástroje sú užitočnejšie v situáciách potvrdenia podpisu, podpisu kódu a pri iných kryptografických činnostiach. Tu uvádzame široko používané kryptografické nástroje.

Bezpečnostný token

Tento token sa používa na overenie používateľa. Bezpečnostný token sa má šifrovať, aby sa uskutočnila chránená výmena informácií. Poskytuje tiež úplnú stavovosť protokolu HTTP. Token formulovaný na strane servera teda používa prehliadač na pokračovanie v stave. Vo všeobecnosti sa jedná o metódu, ktorá sa pohybuje pri vzdialenej autentifikácii.

JCA

Toto je nástroj používaný na autorizáciu procesu šifrovania. Tento nástroj možno nazvať ako kryptografické knižnice Java. Tieto knižnice Java sú súčasťou preddefinovaných aktivít, do ktorých je potrebné pred implementáciou importovať. Aj keď sa jedná o knižnicu Java, funguje proporčne s inými rámcami a podporuje tak vývoj viacerých aplikácií.

SignTool.exe

Toto je populárny nástroj, ktorý spoločnosť Microsoft väčšinou používa na podpisovanie súborov. Tento nástroj podporuje hlavne pridanie podpisu a časovej pečiatky do ľubovoľného druhu súboru. Vďaka časovej pečiatke v súbore má schopnosť autentifikovať súbor. Celá funkcia v nástroji SignTool.exe zaisťuje zvýšenú spoľahlivosť súboru.

Docker

Pomocou dokovacej stanice je možné vytvárať obrovské aplikácie. Informácie udržiavané v dokovacej stanici sú úplne v šifrovanom formáte. V tomto prípade je potrebné dôsledne dodržiavať kryptografiu, aby ste sa pohli so šifrovaním údajov. Ďalej sú súbory aj informácie šifrované, čo neumožňuje nikomu prístup k veciam, ktoré nemajú presný prístupový kľúč. Docker sa tiež považuje za cloudové úložisko, ktoré používateľom umožňuje spravovať informácie buď na vyhradenom, alebo zdieľanom serveri server .

CertMgr.exe

Toto je inštalačný súbor vo formáte .exe. CertMgr je vhodný pre správu rôznych certifikátov. Spolu s tým dokonca spracováva zoznamy CRL, kde ide o zoznamy zrušených certifikátov. Cieľom kryptografie pri vývoji certifikátov je zabezpečiť, aby informácie, ktoré sa vymieňajú medzi stranami, boli viac chránené, a tento nástroj podporuje pridanie ďalších bitov do ochrany.

Autentifikácia pomocou kľúča

Tu sa šifrované informácie musia dešifrovať pomocou kľúčov. Normálne informácie sú ľahko pochopiteľné pre všetkých, zatiaľ čo šifrované informácie pozná iba určený používateľ. Tento nástroj má dva druhy šifrovacích techník a to sú:

- Symetrická kryptografia kľúča

- Asymetrická kryptografia kľúča

Kryptografické nástroje sa teda väčšinou používajú pri každej zabezpečenej činnosti a je k dispozícii veľa nástrojov, kde si používatelia môžu zvoliť ten, ktorý vyhovuje ich potrebám.

Algoritmy

The kryptografické algoritmy zahrňte nasledujúce.

V tejto doméne IoT je najdôležitejšia bezpečnosť. Aj keď v praxi existuje veľa bezpečnostných mechanizmov, nedokážu prísť s inteligentnými aplikáciami súčasnej doby, hlavne pre softvér pracujúci so zariadením obmedzujúcim zdroje. V dôsledku toho sa do praxe dostali kryptografické algoritmy zabezpečujúce zvýšenú bezpečnosť. Niekoľko kryptografických algoritmov je teda nasledujúcich:

Triple DES

Preberajúc od konvenčného mechanizmu DES sa v bezpečnostných prístupoch v súčasnosti implementoval trojitý DES. Tieto algoritmy umožňujú hackerom získať vedomosti potrebné na prekonanie ľahkým prístupom. Toto bol rozsiahle implementovaný prístup mnohých podnikov. Triple DES pracuje s 3 klávesmi, ktoré majú 56 bitov na každý kľúč. Celá dĺžka kľúča je maximálne bitov, zatiaľ čo odborníci by tvrdili, že pravdepodobnosť 112-bitovej intenzity kľúča je pravdepodobnejšia. Tento algoritmus umožňuje spoľahlivú odpoveď na hardvérové šifrovanie pre bankové zariadenia a tiež pre ďalšie odvetvia.

Blowfish

Aby sa nahradili prístupy Triple DES, bol vyvinutý hlavne Blowfish. Tento šifrovací algoritmus rozdelil správy na hodiny so 64 bitmi a tieto hodiny šifruje osobitne. Podmanivou vlastnosťou, ktorá v Blowfish spočíva, je jeho rýchlosť a účinnosť. Pretože toto je otvorený algoritmus pre každého, mnoho z nich získalo výhody implementácie tohto algoritmu. Tento algoritmus využíva každá oblasť IT oblasti od softvéru po elektronický obchod, pretože vykazuje rozsiahle funkcie na ochranu heslom. Všetky tieto možnosti umožňujú, aby bol tento algoritmus na trhu najvýraznejší.

RSA

Jeden z šifrovacích algoritmov verejného kľúča používaný na šifrovanie informácií prenášaných cez internet. Bol to široko používaný algoritmus v metodikách GPG a PGP. RSA je klasifikovaný podľa symetrického typu algoritmov, pretože svoju činnosť vykonáva pomocou niekoľkých klávesov. Jeden z kľúčov sa používa na šifrovanie a druhý na dešifrovanie.

Twofish

Tento algoritmus implementuje kľúče kvôli zaisteniu bezpečnosti a keďže sa jedná o symetrickú metódu, je potrebný iba jeden kľúč. Kľúče tohto algoritmu majú maximálnu dĺžku 256 bitov. Z najdostupnejších algoritmov je Twofish známy predovšetkým svojou rýchlosťou a dokonalou implementáciou v hardvérových aj softvérových aplikáciách. Je to tiež otvorene prístupný algoritmus a mnoho ho už vykonávalo.

AES (Advanced Encryption Standard)

Toto je najdôveryhodnejšia algoritmická technika od správy USA a mnohých ďalších podnikov. Aj keď to funguje efektívne v 128-bitovej šifrovacej forme, 192 a 256 bitov sa používa hlavne na obrovské činnosti šifrovania. Technika AES je tak nezraniteľná pre všetky hackerské systémy a získava rozsiahly potlesk za šifrovanie informácií v súkromnej doméne.

Aplikácie kryptografie

Žiadosti o kryptografia ako je uvedené nižšie.

Kryptografia sa zvyčajne implementovala iba na účely zabezpečenia. Voskové pečate, podpisy rúk a niekoľko ďalších druhov bezpečnosť Na zaistenie spoľahlivosti a presnosti vysielača sa zvyčajne používali metódy. A s príchodom digitálnych prenosov sa bezpečnosť stáva čoraz dôležitejšou a potom kryptografické mechanizmy začali predbiehať svoje využitie na zachovanie maximálneho tajomstva. Niektoré z kryptografických aplikácií sú uvedené nižšie.

Zachovať tajomstvo v ukladaní

Kryptografia umožňuje ukladanie šifrovaných údajov, čo umožňuje používateľom zostať späť od hlavnej diery obchádzania hackermi.

Spoľahlivosť prenosu

Konvenčným prístupom, ktorý umožňuje spoľahlivosť, je vykonať kontrolný súčet komunikovaných informácií a potom oznámiť zodpovedajúci kontrolný súčet v šifrovanom formáte. Keď sa prijme kontrolný súčet aj šifrované údaje, údaje sa znova skontrolujú a porovnajú s oznámeným kontrolným súčtom po procese dešifrovania. Účinné kryptografické mechanizmy sú teda dôležitejšie na zabezpečenie spoľahlivosti prenosu správ.

Autentifikácia identity

Kryptografia je úzko spätá s prístupom používania hesiel a inovatívne systémy pravdepodobne využívajú silné kryptografické metódy spolu s fyzickými metódami jednotlivcov a kolektívnym tajomstvom, ktoré poskytujú vysoko spoľahlivé overenie identity.

Príklady

The príklady kryptografu y zahŕňajú nasledujúce.

Jedným z prominentných príkladov šifrovania kryptografie v dnešnej dobe je šifrovanie typu end-to-end v aplikácii WhatsApp. Táto funkcia je zahrnutá v aplikácii WhatsApp prostredníctvom modelu asymetrie alebo metódami verejného kľúča. Tu vie o skutočnej správe iba určený člen. Po dokončení inštalácie aplikácie WhatsApp sa verejné kľúče zaregistrujú na serveri a potom sa prenesú správy.

Ďalšou aplikáciou kryptografie v reálnom čase sú digitálne podpisy. V situácii, keď sú dvaja klienti potrební na podpísanie dokumentov k obchodnej transakcii. Ale keď sa dvaja klienti nikdy nestretnú, mohli by si neveriť. Potom šifrovanie v digitálnych podpisoch zaisťuje vylepšenú autentifikáciu a bezpečnosť.

Pretože kybernetické útoky neustále napredujú, bezpečnosť musí byť nevyhnutnejšia, a preto sa čoraz viac presadzujú aj kryptografické metodiky. Títo kryptografické algoritmy nielenže obmedzuje aktivity hackerov, ale ani neukazuje žiadny priestor na to, aby sa tieto činnosti mohli objaviť. Získajte predstavu o tom, aké ďalšie nástroje a technológie sú k dispozícii v kryptografických scenároch?